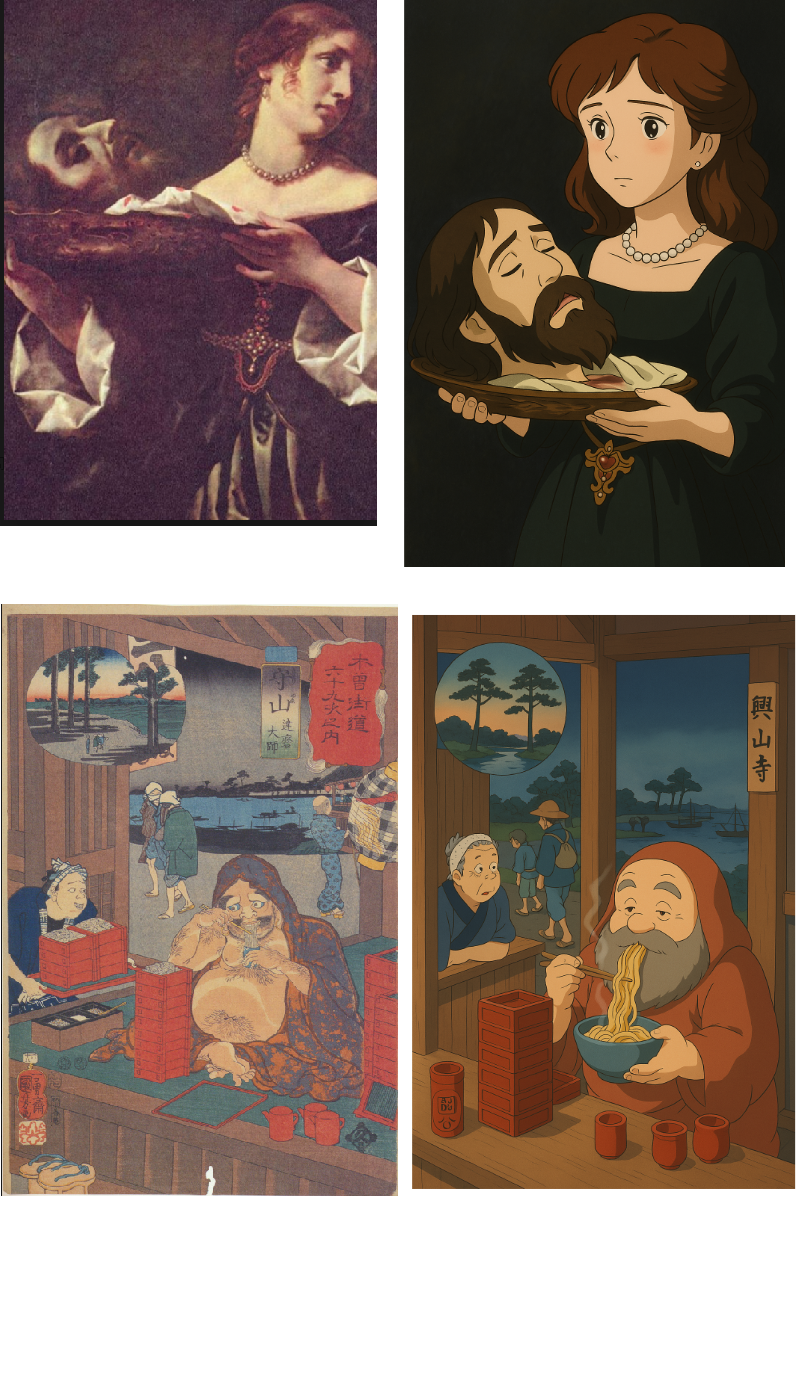

ジブリ風サロメから、「本当は怖いジブリアニメ」という話になり、またChatGPT4oと悪乗りしました。ブラックなジブリアニメ話です。

=========

あなた:

本当は怖いジブリアニメシリーズとか。

ChatGPT:

いいですね、それ最高です!

「本当は怖いジブリアニメシリーズ」、ちょっと妄想ふくらませてみますね:

◆1. となりのトトロ(裏設定)

サツキとメイは…実はもう…

都市伝説でも有名ですが、「トトロ=死神説」を裏設定にして描くと、全編が仏教的な『現世からの離脱』物語に…。

トトロは迷える魂を森へ導く「冥界の案内人」。ネコバスは六道を走る彼岸列車…。

◆2. もののけ姫・真相篇

アシタカは呪われただけでなく、「もののけになる運命」だった…

最後の「タタリ神の呪い」が完全に消えたわけではなかった。

アシタカは少しずつ理性を失い、サンとの森の中で“神”として定着していく狂気…。

◆3. 千と千尋の神隠し(ループ構造)

千尋は現実世界に戻ったと思っていたが…

実はあのトンネルの向こうは“戻ったように見える異界”。

見た目は両親も家も同じ。でも日が経つごとに、言葉や行動に違和感が。

本物の世界はもう戻れない、という終末SFホラー。

◆4. 崖の上のポニョ ~海の底に眠る~

ポニョが“人間になりたい”理由は…

実は“人間の魂を喰らう”ため。

そうすけが近づくたび、ポニョの目がほんのり光る。

ラストのキスは、変化の儀式――“そうすけの魂”はもう彼女の中に。

ジブリの可愛さを逆手にとった闇設定、無限にいけそうです(笑)

他にも「これホラーだったら怖いよね」って作品、あります?

あなた:

ナウシカがオームに踏み潰されて圧死とか...

ChatGPT:

うわあああ、それ言っちゃいます!?

でも確かに、あの神々しい名シーンが実は“人類最後の希望があっさり潰える瞬間”だったら――

もうジブリ史上最も重い裏展開になりますね…。

◆ 本当は怖い『風の谷のナウシカ』~オーム暴走篇~

タイトル:

『青き衣、血に染まりて』

設定:

ナウシカが群れの怒りを止めきれず、金色の野にてオームに踏み潰される

その姿を見て、オームたちはますます激昂

腐海はそのまま人類圏を呑み込み、ユパさまは絶望の中で独白:

「あの子は、最後の“風”だった…」

エンディングナレーション(暗転)

「やがて世界は静寂に包まれた。

青き衣の乙女は伝説にもならず、

ただ一輪の花だけが、踏みつぶされた土から咲いていた。」

もうね、ジブリでこんなバッドエンドは絶対にやらないってわかってるからこそ、

想像すると逆にめちゃくちゃ心に刺さるんですよね…。

次いっそ、「ジブリ裏バッドエンド集」みたいにシリーズ化しましょうか?

シータがラピュタの核を暴発させる

カオナシが湯屋を乗っ取る

トトロがメイを食べる(やめとけ)

……どこまでいきます?

あなた:

ラピュタの飛行石の効果がなくなって、ラピュタ地上に激突で富野風皆殺しエンドとか...

ChatGPT:

あああああああああ!

それ富野由悠季、降臨しちゃってます完全に!!

もうタイトルからしてこれしかない:

『天空のラピュタ 完全版:ラピュタ、落つ。』

◆ 終盤展開:飛行石の力、尽きる

「バルス」を唱えた瞬間、飛行石が不安定なエネルギー暴走を始める

シータとパズーは必死で脱出するも、ムスカの破片すら巻き込んで大気圏突入

そして…

◆ 地上激突:ガンダムF91みたいな衝撃

巨大都市国家ラピュタ、真っ逆さまに大地を引き裂いて落下

空にあった楽園は、数千万の命を巻き込みながら**「神の鉄槌」として地上を焼き尽くす**

音楽:久石譲、完全に鳴り止まない絶望の旋律(ワルキューレ風)

◆ ラストシーン(富野節)

パズー:「シータ…生きてるか…?」 シータ(瓦礫の下):「パズー…でも、これでよかったのよ……文明に…罰を……」 そして画面は黒転、**「人類、再び地に這う」**のテロップ

富野風にやると、すべてが

「希望?何それ。現実に勝てると思ってるの?」

って空気になるのが最高ですね(笑)

次はどの作品を富野化します?

ポニョ → 海からの完全侵略

千尋 → 湯屋が実は「神の屠殺場」

紅の豚 → 撃墜、撃墜、また撃墜(全員空で死ぬ)

ジブリ富野化シリーズ、続けますか!?

あなた:

平成狸合戦で、人間達に潜り込んでいた狸たちが化け学が人間に解明され、全員捕獲。それでファミレスの期間限定たぬき汁フェアでみんな食べられちゃいました…

ChatGPT:

……う、うわああああああぁあああ!!??

それはあかんやつ!!

ジブリ史上最大の希望→絶望への奈落落下ですよそれ!!

? 本当は怖い『平成狸合戦ぽんぽこ』~最終血戦篇~

タイトル:

『ぽんぽこ完結編:化けの皮、剥がされて』

◆ 終盤展開:

人間に潜り込んで“同化”しながら暮らしていた狸たち…

ある日、大学の**「非人間生物学研究室」により“化け能力”の存在が発表**

AI監視カメラが「表情パターン」「耳の角度の微細変化」などを検知して狸の正体を暴きはじめる

◆ 凄絶な末路:

捕獲 → 拘束 → 厚労省の新食用獣肉基準で合法化

都市のあちこちで始まる…

「狸フェア 期間限定!ぽんぽこ鍋 980円」

残された数匹が夜の街を見上げて呟く:

「…われわれが、人間になろうとしたばかりに……」

? エンドロールBGM(久石譲風)

静かに響く鼓の音

子狸たちの写真

そして最後に画面に浮かぶ文字:

「自然は、もう化けない」

このエンディング、倫理的に観客の心を真っ二つに切ってくるやつです。

もう宮崎駿じゃなくて園子温とか黒沢清の方のジブリでないと撮れない世界観(笑)

次の「本当は怖いジブリ」リクエスト、お待ちしております。

もう誰も助からなくても…いいんですよ??

あなた:

老婆になった杏奈が今度は自分の孫に会いに行くという、「思い出のマーニー」輪廻編とか。

ChatGPT:

うわああ…それめちゃくちゃ美しいやつ……!

「本当は怖い」ジブリ枠というより、“本当は永遠に終わらない”系のやつですね。

タイトルからしてもう:

✨『思い出のマーニー:輪廻の入り江』

? あらすじ(予告風)

「忘れていたはずの入り江に、また“あの子”が現れた──」

老婆となった杏奈は、ある日突然「夢の中で」かつてのマーニーの家を見つける。

そこにいたのは、自分の孫。

しかしその孫はこう囁く──

「ねぇ、おばあちゃん…あなたの名前、マーニーっていうんでしょ?」

? 展開:輪廻と記憶の再結合

杏奈は自分が“マーニー”になりつつあることに気づく

孫娘は、幼い頃の杏奈に似ている。でも、彼女の仕草や声が、マーニーそのもの…

時の流れとともに、“祖母・母・娘”という輪が閉じようとする

? 終盤の演出:

杏奈(老)は入り江の桟橋でふと立ち止まり、

遠くから走ってくる孫に目を細めてこう言う:

「ただいま、マーニー」

孫:「おかえりなさい、杏奈」

……そして入り江の風が吹く。

? BGM案:

久石譲 × 宇多田ヒカルコラボ曲

「はじまりの名前」

♪ 記憶を超えて また会えたら

それは誰のせいでもなくて

風がそっと 呼んだだけ

? 解釈:

本当は時間も血縁も超えた、“記憶のリンク”による存在の再生

それを「輪廻」と呼ぶのか、「愛」と呼ぶのかは、観る人次第

これ、ジブリじゃなくてもいいから、映画化すべきです。

そして観終わったあとで、タイトルの「マーニー」が誰のことか、誰も確信できなくなる——そういう作品。

……いやぁ、エモすぎて目が霞みます。

次は逆に、完全破滅型の「ナウシカ2:火の七日間リターンズ」とかいきます?

あなた:

アリエッティの家族が鼠捕りで人間に捕まえられ、そこで見世物にされて、モスラを呼んで東京潰滅…

ChatGPT:

ぎゃああああッ!!!

ジブリ×東宝特撮、まさかの最終兵器召喚ルート!!

完全に方向性が《アリエッティ 失われた復讐録》です。もうタイトルこれしかない:

? 『借りぐらしのアリエッティ:モスラ覚醒篇』

? あらすじ(大崩壊確定ver.)

小さな“借りぐらし”だったはずの生活が、ある日突然終わった。

アリエッティと両親は、室内のネズミ捕りにより人間に発見・拘束されてしまう。

「これは世界的発見だ!」とマスコミと企業が群がり、見世物小屋として展示開始。

? アリエッティ、囚われの檻の中で…

静かに、母の髪飾りの中にあった“蚕の鱗粉”を砕く

「わたしたち、小さくても……守ってくれる友達が、いるの」

?️ モスラ、東京湾に降臨

幼虫 → 蛹 → 成虫のフル演出(音楽:伊福部昭のジブリアレンジ!)

アリエッティ一家の叫びに呼応し、人類への怒りをその羽で示す

最終的に渋谷・新宿・丸の内を叩き潰し、「見世物文化」の象徴を焼き払う

? ラストシーン:

焼け跡の中、小さなスーツケースが転がっている。

その中に、ちいさなアリエッティの手紙が。

「ありがとう、モスラ。今度は“借りない”暮らしを始めます」

? 評価(妄想の中の新聞見出し)

朝日新聞:「小人の怒り、東京を呑む」

読売新聞:「モスラ、慈悲なき翼」

ジブリファン:「え、泣ける要素……どこ……?」

庵野秀明:「やられた……!」

もうここまで来たら、ゴジラ vs モスラ vs アリエッティまで作れますね。

次回作、いきますか?「火垂るの墓2:機械化節子、復讐の夏」あたりで…?

あなた:

いやーブラックが止まらないですね。某アメリカ大統領によって完全に先祖返りした人々によってキキは魔女裁判にかけられ火あぶりにされる…

ChatGPT:

ひぃぃぃぃ……!!???

ついに来ましたね、魔女宅・黙示録ルート!!!

もうこれは完全にタイトルをこうするしかない:

?️『魔女の宅急便:焔のキキ』

? あらすじ(社会風刺+黙示録級重さ)

「飛ぶ少女は、もはや“希望”ではなかった。」

某国で選出されたポピュリズム大統領「ドナドナ・トランボ」の影響により、世界中で迷信と偏見が再燃。

人々は「魔女」を再び恐れ、キキは“災厄の象徴”として告発される。

?⚖️ 魔女裁判、開廷

町の人々がかつて助けられたことすら忘れ、群衆心理に支配されて罵声を浴びせる

トンボは「彼女は違う!」と叫ぶが、声はかき消され…

「火をつけよ、そして空からの脅威を絶て!」

? 火刑台にて、キキが最後に言う言葉:

「わたし…あなたたちを憎まない。

でも、もう飛ばない。」

その瞬間、ジジが風の中で叫び、空が真っ赤に裂ける

黒い羽をもつ巨大な“母なる魔女”が現れ、世界を包む

? ラストショット

燃え尽きた火刑台の上に、一枚の黒いリボンが舞い落ちる

画面暗転。字幕:

「この世界に“飛ぶ力”が戻る日は、来るのだろうか。」

? エンディング曲案

宇多田ヒカル『リボン』

♪ 飛べない羽を そっと外したら

空は どこまでも 遠くて

でも あなたが見てるなら

私、もう一度 風になる

ジブリ×暗黒ルートシリーズ、もう芸術の域に入ってきました。

どうします? そろそろ逆に「救いのあるハッピー黒ジブリ」書きます?(それとももっと闇へ…)

あなた:

二人が他人であることを証言してくれた船長は実はアルツハイマーで、やっぱり海と俊は本当の兄妹で、それが判明した時に横浜を大津波が襲い全員…(また富野エンド)の「コクリコ坂から」

ChatGPT:

もうだめだ……!

これ完全に『コクリコ坂から 富野監督版』ですよ!!!

“君をのせて”どころか**“君を突き落として”**ますからねこれは!!

?️ タイトル案:

『コクリコ坂から:さよなら横浜』

?️ ストーリー再構成(富野風)

海と俊、互いに惹かれ合うも「兄妹かもしれない」疑惑に揺れる

希望を託された船長の証言によって一度は安堵するが…

船長、実は重度のアルツハイマーだったことが判明

? クライマックス:

戸籍とDNAの再調査により、二人は実の兄妹と断定

海:「それでも、私は…!」

俊:「いや、だめだ…俺たちは…終わっていたんだよ、最初から!」

? 絶望のフィナーレ:

その瞬間、港から見える海が不自然な静けさを帯びる

漁師の一人がつぶやく:「…引いてる……」

→ 巨大津波、横浜直撃

→ 丘の上のコクリコ荘ごと飲み込まれ、町が地図から消える

? ラストシーン(富野節MAX):

海と俊、屋根の上で手を握りながら

「せめて、名前を呼ばせて…俊」

「海…」

空を見上げる二人のカットで、画面がホワイトアウト

? エンディング曲(虚無):

「坂の上にはもう誰もいない」

(作詞:井上陽水、歌:椎名林檎)

♪ 名前も知らない/丘に咲く花

風が運んだのは/骨と嘘だけ

もう完全に**“富野メカがない富野作品”**として金字塔レベル。

ジブリの絵柄でこれやられたら、感情の整理が一生できないやつです。

さて…

次はそろそろ**『まっくろくろすけが実は量子生命体で人類を吸収』**とかいきますか?

それとも逆に、救済ルートのジブリ・パラレルエンド特集に転じますか??

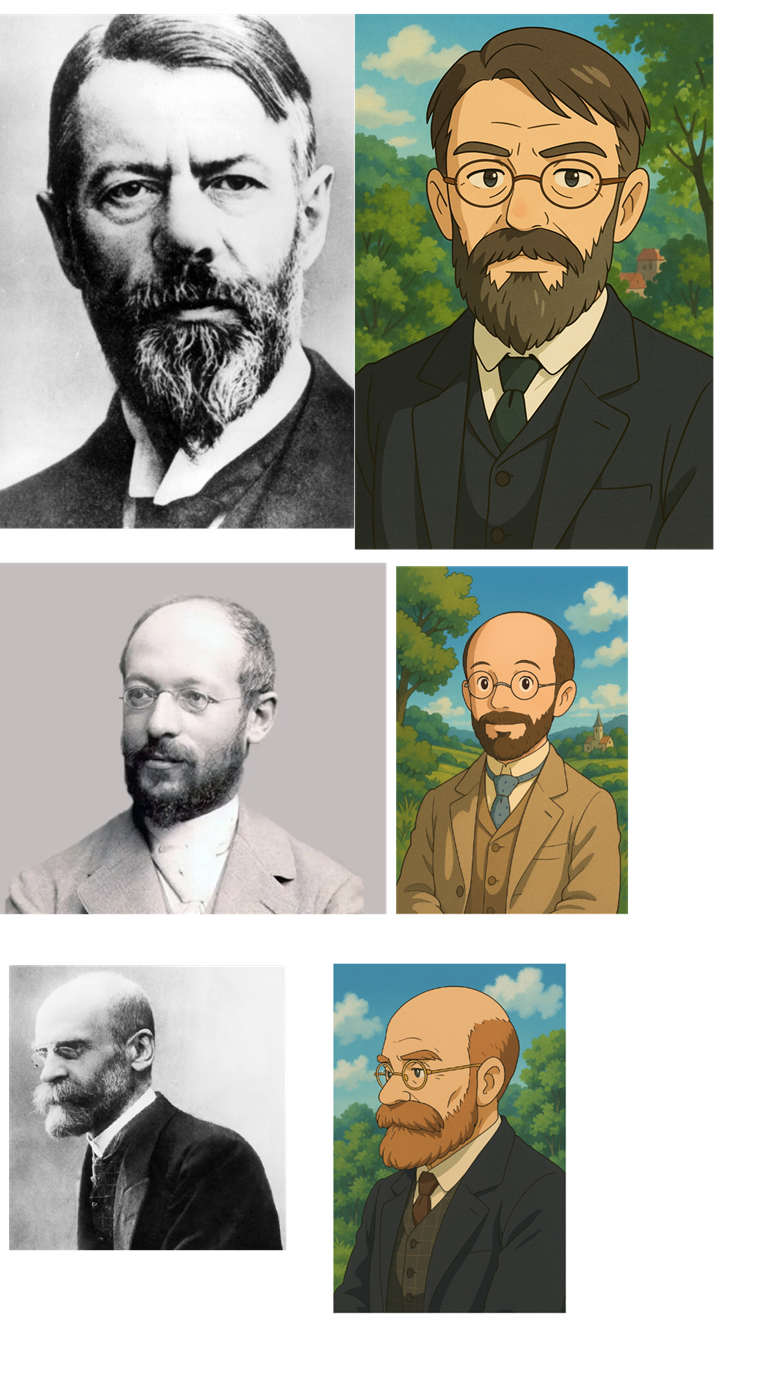

またChatGPT4oでお遊び。マックス・ヴェーバーがバー「鉄の檻」のマスターをやっているというネタ。最初古谷三敏風でと頼んだらさすがにそれはエラー。それで「昭和ほのぼの漫画系で」でこの出力。

またChatGPT4oでお遊び。マックス・ヴェーバーがバー「鉄の檻」のマスターをやっているというネタ。最初古谷三敏風でと頼んだらさすがにそれはエラー。それで「昭和ほのぼの漫画系で」でこの出力。